Når du forsker kryptovalutaer, du har mest sannsynlig kommet over begrepet “kryptografi”. Du tror kanskje kryptografi er koblet til kryptovalutaer på en eller annen måte, og du vil være riktig.

Imidlertid brukes kryptografi til langt flere applikasjoner, for eksempel databeskyttelse, minibanker, datamaskinpassord og mye mer. I denne artikkelen går vi gjennom det grunnleggende om kryptografi og diskuterer dens rolle i kryptovalutaer.

Historie om kryptografi

Kryptografi er en metode for å skjule informasjon for å holde innholdet trygt og hemmelig. For å avdekke informasjonen, må leseren vite hvordan informasjonen er endret, eller kryptert. Den krypterte meldingen kan leses bare av avsenderen og mottakeren hvis den er riktig utført.

Kryptografi er langt fra ny og har eksistert i tusenvis av år. Historisk sett ble kryptografi brukt til å sende viktige meldinger som bare var ment for et utvalgte øyne. De første kryptografiske meldingene ble funnet på gamle egypteres nettsteder, men det første beviset på at kryptografi ble brukt strategisk, dateres tilbake til den romerske tiden..

Caesar Cipher

Caesar Cipher

Ifølge historikere brukte Julius Caesar kryptografi og utviklet sin såkalte Caesar Cipher å sende hemmelige meldinger til sine høyest rangerte generaler. Denne metoden for å skjerme sensitiv informasjon fra uønskede øyne har blitt brukt frem til moderne tid.

Under andre verdenskrig brukte tyskerne en krypteringsmaskin kalt Enigma Machine for å sende viktig informasjon til sine rekker. Som med de fleste kryptografier, var det en måte å knekke den på, som ble oppdaget av Alan Turing (matematisk geni og navnebror av Turing-testen), nå sett på av noen som et av de mest avgjørende vendepunktene i andre verdenskrig.

Grunnleggende om kryptografi

Ovennevnte Caesar-kryptering, eller skift-kryptering, er en av de enkleste måtene å kryptere en melding og forstå kryptografi. Det kalles også et skiftkryptering fordi det erstatter de opprinnelige bokstavene i en melding med andre bokstaver ved å skifte opp eller ned i alfabetet.

For eksempel, hvis vi krypterer meldingen med +3, ville A bli D, og K ville bli N. Omvendt, med en regel på -2, ville D bli B og Z ville bli X.

Les alt om investering i blockchain

uhdg hyhubwklqj rq lqyhvw lq eorfnfkdlq

Selv om dette er en av de enkleste kryptografiske metodene, er logikken bak den i utgangspunktet den samme for hver metode. Det er en melding som er hemmelig for alle, bortsett fra de berørte parter, og en prosess for å gjøre denne meldingen uleselig for alle, bortsett fra for de som er kjent. Denne prosessen er kryptering, og den har to elementer:

Krypteringen – Dette er reglene du bruker for å kode informasjonen. For eksempel å skifte alfabetet et X-antall bokstaver som i Cæsar-krypteringen. Krypteringen trenger ikke nødvendigvis å være en hemmelighet, for du vil bare kunne lese den hvis du har tilgang til nøkkelen.

Nøkkelen – Dette forteller deg hvordan du ordner settet med krypteringsregler. For Caesar-krypteringen ville dette antall bokstaver som krypteringen ville skifte alfabetisk, for eksempel +3 eller -2. Nøkkelen er verktøyet som brukes til å tyde en melding.

Så mange mennesker kan ha tilgang til samme kryptering, men uten nøkkelen klarer de fremdeles ikke å knekke den.

Prosessen for overføring av en hemmelig melding går som følger:

- Part A vil sende en melding til part B, men ønsker at ingen skal lese den.

- Part A bruker en nøkkel til å kryptere meldingen, transformere teksten til en krypteringstekst.

- Part B mottar krypteringsteksten.

- Part B bruker samme nøkkel for å dekryptere krypteringsteksten og kan nå lese meldingen.

Fremskritt innen kryptografi

Krypterte meldinger er kryptert for å beskytte innholdet, noe som innebærer at det alltid vil være parter som er interessert i å skaffe den informasjonen. Men som folk har prøvd og lyktes i å knekke forskjellige koder, har kryptografi blitt tvunget til å tilpasse seg. Det har beveget seg langt utover bare skiftende bokstaver i alfabetet, og utviklet seg til ekstremt komplekse oppgaver som blir stadig vanskeligere å løse. I stedet for å flytte noen få bokstaver i alfabetet, endres bokstavene nå til tall, andre bokstaver og symboler basert på hundrevis eller tusenvis av mellomliggende trinn..

Datatiden førte til en eksponentiell økning i vanskeligheter med kryptering. Dette er fordi datamaskiner brakte med seg en drastisk økning i beregningskraft. Den menneskelige hjerne er fremdeles den klart mest komplekse datamaskinen rundt, men når det gjelder beregninger, er datamaskiner mye raskere og kan håndtere langt større beregninger.

Kryptografien til den digitale æra innebærer elektroteknikk, informatikk og matematikk. Meldinger blir nå vanligvis kryptert og dekryptert ved hjelp av svært komplekse algoritmer opprettet av en kombinasjon av disse teknologiene. Uansett hvor sterk krypteringen er, vil det imidlertid alltid være folk som jobber for å knekke den.

Knekke koden

Du kan se at selv uten nøkkelen er en Cæsarsiffer ikke for vanskelig å knekke. Hver bokstav kan bare ta 25 forskjellige verdier, og for de fleste verdiene vil ikke meldingen gi mening. Ved hjelp av prøving og feiling vil du kunne tyde meldingen uten for mye anstrengelse.

Å knekke en kryptering ved å prøve alle muligheter er kjent som Ren styrke. Det betyr å prøve alle muligheter til en løsning passer. Med en økning i datakraft blir dette en mer realistisk trussel som bare kan takles ved å øke krypteringens kompleksitet. Jo flere mulige nøkler det er til en kryptering, desto vanskeligere blir det å “tøffe krefter” din vei til meldingen.

Nåværende avanserte krypteringer tillater billioner av mulige nøkler, noe som gjør brute force mindre en trussel. Imidlertid har det blitt hevdet at superdatamaskiner, og spesielt kvantecomputere, vil snart være i stand til å knekke de fleste krypteringer gjennom brute force på grunn av deres enestående beregningskraft.

Å tyde meldinger blir som sagt vanskeligere og vanskeligere, men det er ikke umulig. Dette er fordi en kryptering iboende er bundet av et sett med regler. Reglene kan analyseres og vike for en mer subtil måte å dekryptere en melding på: frekvensanalyse.

Med den enorme økningen i krypteringens kompleksitet, kan dette bare gjøres via datamaskiner i dag, men det kan fortsatt gjøres. Denne teknikken analyserer tilbakevendende hendelser og prøver å finne nøkkelen gjennom denne metoden.

La oss bruke Caesar Cipher-eksemplet igjen for å forklare dette. Vi vet at bokstaven E blir langt oftere brukt enn andre bokstaver i alfabetet. Når vi bruker denne kunnskapen på en Caesar-kryptert melding, skal vi se etter brevet som vises mest. Vi finner at bokstaven H brukes oftere enn andre, og tester denne antagelsen ved å bruke et -3 skift til meldingen. Jo lenger en melding blir, jo lettere blir frekvensanalysen.

uhdg hyhubwklqj rq lqyhvw lq eorfnfkdlq

Kryptografi og kryptovaluta

De fleste kryptovalutaer tjener helt andre formål enn å sende hemmelige meldinger, men kryptografi spiller fortsatt en nøkkelrolle. Det har vist seg at de tradisjonelle prinsippene for kryptografi og verktøyene som brukes til den faktisk har flere funksjoner enn vi tidligere trodde.

De viktigste nylig oppdagede funksjonene er hashing og digitale signaturer.

Hashing

Hashing er en kryptografisk metode for å transformere store datamengder til korte tall som er vanskelige å etterligne. Det er en nøkkelkomponent i blockchain-teknologi og er hovedsakelig opptatt av beskyttelsen og integriteten til dataene som strømmer gjennom blockchain.

Denne metoden brukes hovedsakelig i fire prosesser:

- for å verifisere og validere kontosaldoer på lommebøker

- for å kode lommebokadresser

- å kode transaksjoner mellom lommebøker

- for å gjøre gruvedrift av blokker mulig (for gruverbare kryptovalutaer) ved å lage matematiske gåter som må løses for å løse en blokk

Digitale signaturer

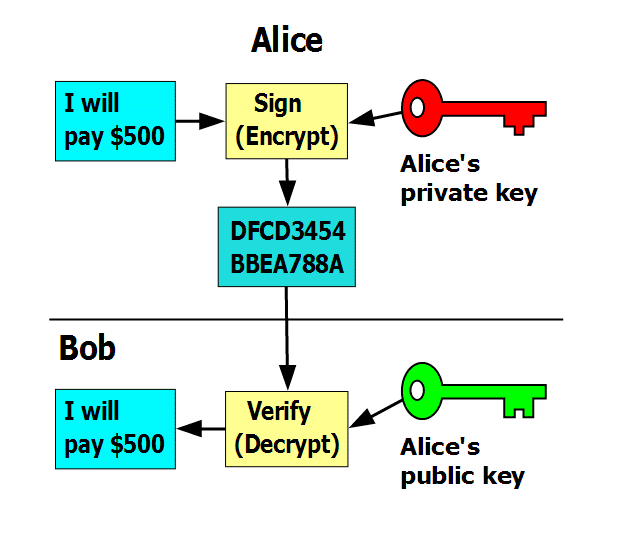

EN digital signatur, som din egen signatur, brukes til å bekrefte at du er den du sier du er. Når det gjelder kryptovalutaer, er digitale signaturer matematiske funksjoner som er tilpasset en bestemt lommebok.

Dermed fungerer de som bevis på at en bestemt lommebok faktisk er lommeboken den hevder å være – i hovedsak er det en digital identifikasjon av en lommebok. Ved å knytte en digital signatur til en transaksjon kan ingen bestride at den transaksjonen kom fra lommeboken den påstås å ha kommet fra, og at lommeboken ikke kan etterlignes av en annen lommebok..

Digitale signaturer bruker kryptografi for lommebokidentifikasjon og samsvarer i hemmelighet med den offentlige og private nøkkelen til en lommebok. Den offentlige nøkkelen din er i utgangspunktet bankkontonummeret ditt, mens den private nøkkelen er PIN-koden. Det spiller ingen rolle om folk kjenner bankkontoen din, for det eneste de kan gjøre med den er å sette inn penger på kontoen din. Men hvis de kjenner PIN-koden din også, kan du ha et reelt problem.

I blockchain brukes den private nøkkelen til kryptering av transaksjoner, mens den offentlige nøkkelen brukes til dekrypteringen. Dette er mulig fordi avsenderen er den som er ansvarlig for en transaksjon. Den avsendende parten krypterer transaksjonen med sin private nøkkel, men denne kan dekrypteres med mottakerens offentlige nøkkel fordi de bare trenger å bekrefte at det faktisk var du som sendte meldingen. Hvis avsenderens offentlige nøkkel ikke fungerer for å dekryptere transaksjonen, kommer ikke transaksjonen fra den lommeboken.

Kilde: Wikimedia

Kilde: Wikimedia

I dette systemet distribueres den offentlige nøkkelen fritt og parres hemmelig til en privat nøkkel. Det er ikke et problem hvis en offentlig nøkkel er kjent, men den private nøkkelen må alltid holdes hemmelig. Selv om de to er sammenkoblet, er det beregningsmessig så utfordrende å beregne noens private nøkkel basert på deres offentlige nøkkel, at det er økonomisk og teknisk gjennomførbart.

Å beskytte nøkkelen er en hovedulempe ved denne metoden. Hvis andre lærer din private nøkkel, kan de få tilgang til lommeboken din og gjøre transaksjoner med den, noe som faktisk skjedde i Bloomberg blunder da en rapportert ved et uhell viste sin private nøkkel på TV.

I slekt: Hvordan sikre kryptovalutaene dine

Avsluttende kommentarer

Kryptografien som brukes til blockchain-teknologi har mange forskjellige lag. Denne artikkelen utforsker det grunnleggende om kryptografi og bruken av dette for blokkjeder, men det er mye mer teknisk dybde. På dette nettstedet du kan lære alt det er til kryptografi, gratis! Hvis du er mer interessert i en grundig oversikt over de spesifikke kryptografiske metodene som brukes i blockchain-teknologi, denne artikkelen kan være veldig nyttig til å begynne med.

Det som er viktig å forstå om forholdet mellom kryptografi og blockchain-teknologi er beskyttelsen og sikkerhetskryptografien gir. Det tillater et tillitsløst system der partene ikke trenger å stole på hverandre fordi de kan stole på de kryptografiske metodene som brukes.

Siden fremveksten av Bitcoin i 2009, har kryptografisk beskyttelse av blockchain motstått alle forsøk på data-tukling, og det har vært mange. Videre implementerer nye kryptokurver enda sikrere kryptografimetoder, hvorav noen allerede er kvantesikre og dermed beskyttet mot potensielle fremtidige trusler.

Uten kryptografi kunne det ikke være noe Bitcoin og ingen kryptovaluta, periode. Utrolig nok er det en vitenskapelig metode som ble oppfunnet for tusenvis av år siden og som holder vår digitale eiendeler trygt og sikkert.